Tempo de leitura: 3 minutos

Uma vulnerabilidade séria foi corrigida no Contact Form 7, que permite que os invasores carreguem scripts maliciosos.

Uma vulnerabilidade foi descoberta no Contact Form 7 que permite que um invasor carregue scripts maliciosos.

Os editores do Contact Form 7 lançaram uma atualização para corrigir a vulnerabilidade.

Vulnerabilidade de upload irrestrito de arquivo

Uma vulnerabilidade irrestrita de upload de arquivo em um plugin do WordPress é quando o plugin permite que um invasor carregue um shell da web (script malicioso) que pode ser usado para assumir o controle de um site, adulterar um banco de dados e assim por diante.

Um shell da web é um script malicioso que pode ser escrito em qualquer linguagem da web carregado em um site vulnerável, processado automaticamente e usado para obter acesso, executar comandos, adulterar o banco de dados, etc.

O Contact Form 7 chama sua atualização mais recente de “ lançamento urgente de segurança e manutenção ”

“Uma vulnerabilidade de upload irrestrito de arquivo foi encontrada no Contact Form 7 5.3.1 e versões anteriores.

Utilizando esta vulnerabilidade, um remetente de formulário pode ignorar a higienização de nome de arquivo do Contact Form 7 e fazer upload de um arquivo que pode ser executado como um arquivo de script no servidor host. ”

Uma descrição mais detalhada da vulnerabilidade foi publicada na página de repositório de plugins do WordPress do Contact Form 7.

Estes são os detalhes adicionais sobre a vulnerabilidade que foram compartilhados no repositório oficial de plugins do WordPress para o Formulário de Contato 7:

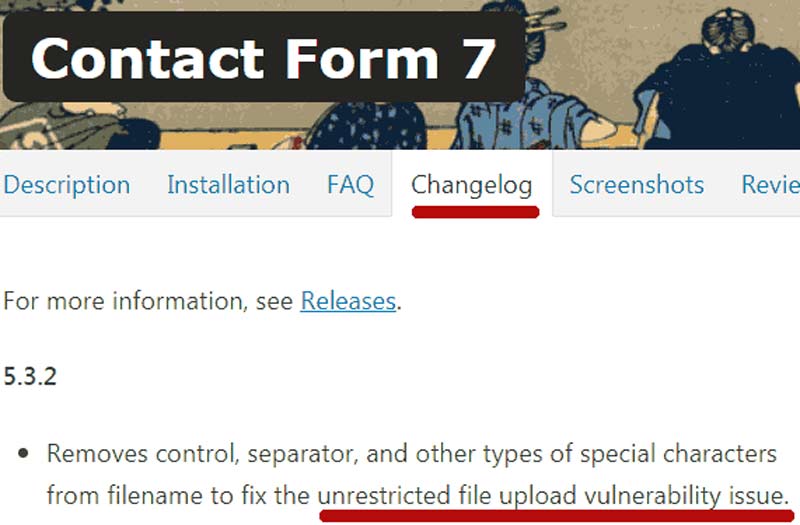

“Remova o controle, o separador e outros tipos de caracteres especiais do nome do arquivo para corrigir o problema de vulnerabilidade de upload irrestrito de arquivo.”

Captura de tela da descrição da atualização do plug-in de mudança do WordPress

A captura de tela acima é da descrição “mais informações” do plugin do Contact Form 7 que é mostrada ao atualizar o plugin a partir de uma instalação do WordPress.

O texto corresponde ao que é publicado no repositório oficial do WordPress para o plugin.

Limpeza de nome de arquivo

A limpeza de nome de arquivo é uma referência a uma função relacionada à scripts que processam uploads.

As funções de limpeza de nomes de arquivos são projetadas para controlar quais tipos de arquivos (nomes de arquivos) são carregados, restringindo certos tipos de arquivos.

A limpeza de nomes de arquivos também pode controlar os caminhos dos arquivos.

Uma função de limpeza de nome de arquivo funciona bloqueando certos nomes de arquivo e / ou permitindo apenas uma lista restrita de nomes de arquivo.

Caso tenha dificuldades na limpeza de nome de arquivos você poderá contar com um programador profissional ou web designer freelancer.

No caso do Contact Form 7, houve um problema na limpeza do nome do arquivo, que criou a situação em que certos tipos de arquivos perigosos eram permitidos involuntariamente.

Vulnerabilidade corrigida no formulário de contato 7 versão 7.5.3.2

A vulnerabilidade foi descoberta originalmente por pesquisadores da empresa de segurança Astra Web.

A exploração da vulnerabilidade de limpeza de nome de arquivo foi corrigida no Contact Form 7 versão 7 5.3.2.

Todas as versões do Contact Form 7 de 7 5.3.1 e inferiores são consideradas vulneráveis e devem ser atualizadas imediatamente.